Contact bizarre

-

@christophedlr Une astuce pour le bruteforce c’est de mettre 3/4 fois le même caractère d’affilé dans le mot de passe car lors d’un bruteforce le pirate vas dans la plupart des cas éviter les répétitions de caractères.

-

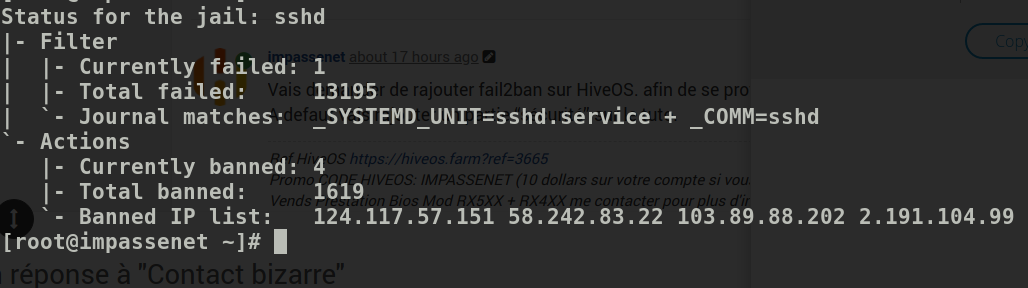

Vais demander de rajouter fail2ban sur HiveOS. afin de se protéger des brute force ssh.

A defaut vais rajouter un partie “sécurité” sur le tuto. -

@xft Bien entendu que non puisque le pirate au travers de son programme de piratage, teste TOUTES les combinaisons y compris le fait qu’il y a plusieurs répétitions de caractères et au contraire, plus tu répètes le même caractères, plus on trouve facilement, c’est prouvé.

-

@christophedlr De toutes façon normalement avec fail2ban au bout de 3 erreur de password ton IP est ban pendant 30 minutes.

J’ai un serveur chez OVH j’ai mis fail2ban sur ssh.

C’est mon métier la sécu et ce type de software est simple à installer et devrait être installer sur tout serveur donnant un accès ssh.

-

@impassenet Oui, c’est une bonne idée, faudrait que je le fasse mais je sais pas l’utiliser ni le configurer et idem pour iptables d’ailleurs. Heureusement qu’un ami (qui a accès pleinement à mon VPS OVH car on gère chacun des sites sur ce VPS

), s’y connaît et m’aide à mettre en place tout ce qu’il faut ;).

), s’y connaît et m’aide à mettre en place tout ce qu’il faut ;). -

@impassenet a dit dans Contact bizarre :

Vais demander de rajouter fail2ban sur HiveOS. afin de se protéger des brute force ssh.

A defaut vais rajouter un partie “sécurité” sur le tuto.Ha oui , ça ça serait top, linux n est pas trop mon domaine non plus, et ça serait super de connaître deux trois astuces pour se protéger correctement

-

@christophedlr N’importe quoi. Nombre approximatif de mots dans un dictionnaire standard : 100 000. Donc avec 4 mots vous avez (100 000)^4 = 10^20 soit environ 2^70 possibilités.

Avec 10 caractères choisis parmi 60, vous avez 60^10 possibilités, soit environ 2^60 ce qui est inférieur d’un facteur 1024.

Donc ça prendra à la machine 1024 fois plus de temps de faire une attaque par dictionnaire sur 4 mots que de faire une attaque par force brute sur un mot de passe de 10 caractères.

-

@distic a dit dans Contact bizarre :

@christophedlr N’importe quoi. Nombre approximatif de mots dans un dictionnaire standard : 100 000. Donc avec 4 mots vous avez (100 000)^4 = 10^20 soit environ 2^70 possibilités.

Avec 10 caractères choisis parmi 60, vous avez 60^10 possibilités, soit environ 2^60 ce qui est inférieur d’un facteur 1024.

Donc ça prendra à la machine 1024 fois plus de temps de faire une attaque par dictionnaire sur 4 mots que de faire une attaque par force brute sur un mot de passe de 10 caractères.

Avec fail2ban deja tu vas devoir en avoir des bots…

-

@impassenet Je parlais d’une politique de mot de passe en général, y compris dans les cas où vous n’avez pas la possibilité de limiter le nombre de tentatives.

-

Oui : le trio Fail2Ban, UFW, Rkhunter est déjà une bonne base.

Pour UFW (firewall simple pour GNu/Linux), j’avais fait un petit tuto : https://www.citizenz.info/ufw-un-par-feu-facile-a-utiliser-pour-son-serveur

Hope it helps ^^